Комплексная система защиты информации (КСЗИ)

Комплексная система защиты информации консолидирует разные методы и инструменты, которые обеспечивают максимальный уровень защиты данных вашей компании. В нее входят антивирусы, шифрование данных, брандмауэры, системы обнаружения вторжений и другие инструменты, которые помогают защитить информацию от доступа злоумышленников, использования, раскрытия, нарушения, изменения или уничтожения. Как функционирует КСЗИ и от кого компании защищаться? Давайте разбираться.

- Что такое комплексная система защиты информации (КСЗИ)

- Цели и задачи КСЗИ

- Выгода для бизнеса при внедрении комплексной системы защиты информации

- Функции КСЗИ по обеспечению информационной безопасности и варианты реализации

- Этапы внедрения и разработки

- Как оценить эффективность КЗСИ

Что такое комплексная система защиты информации (КСЗИ)

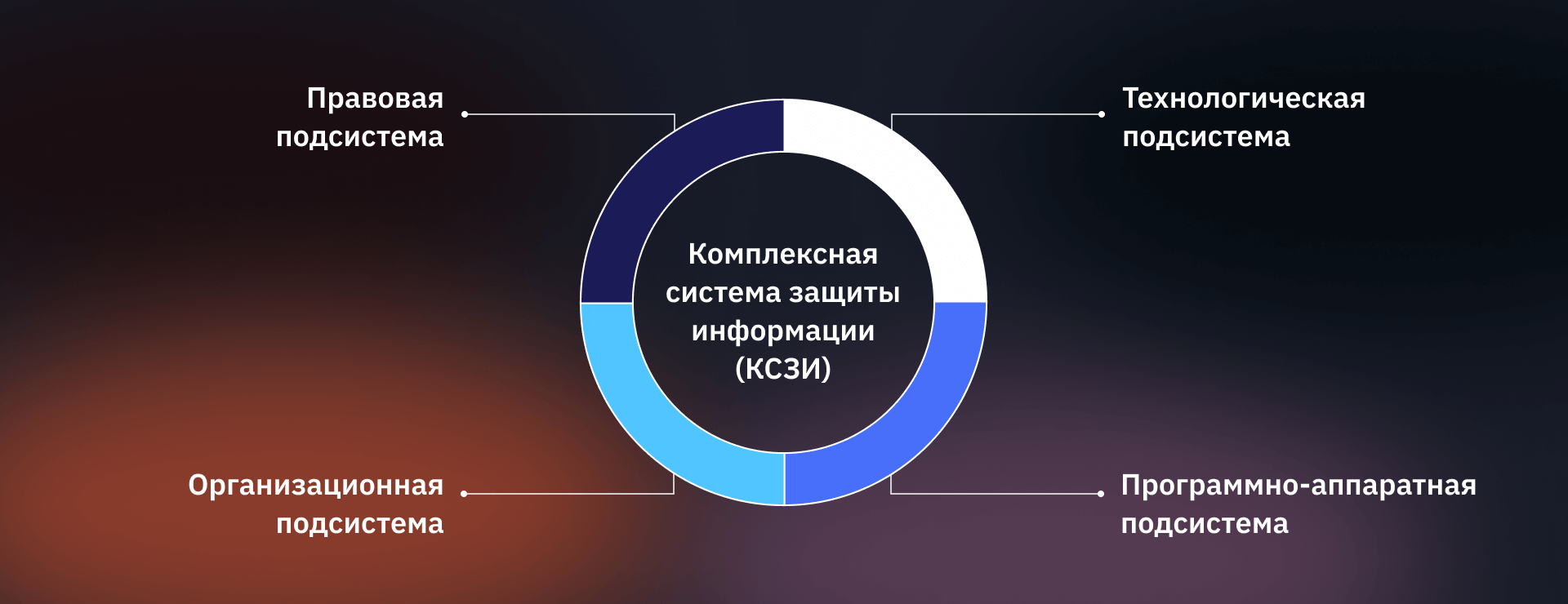

В любых системах КСЗИ можно выделить четыре подсистемы:

- организационную;

- правовую;

- техническую;

- программно-аппаратную.

Они объединяются общими подходами и инструментами для достижения одной практической цели: защиты от любых возможных и обнаруженных угроз, таких как несанкционированная утечка, замена или потеря данных.

Организационная подсистема отвечает за создание правил и процедур, которые обеспечивают информационную безопасность (ИБ).

Правовая подсистема отвечает за соблюдение соответствующих законов, разработку и применение наказаний за их нарушение.

Техническая подсистема определяет использование технологий и инструментов для обеспечения безопасности информации.

Программно-аппаратная подсистема устанавливает перечень оборудования для обеспечения безопасности.

Цели и задачи КСЗИ

В сложной геополитической ситуации актуальны случаи цифровых атак, которые могут навредить репутации компании. Защита особенно важна для таких типов информации, как служебная, коммерческая, медицинская, а также для персональных данных.

Основная цель КСЗИ – предотвратить несанкционированный доступ. А в случаях возможных проблем безопасности (вредоносное ПО, физическое повреждение оборудования, утечка информации и т. д.) уменьшить потери для ее владельца: выполнить резервное копирование, шифрование данных и т. д.

Фундаментальными задачами комплексной системы защиты информации являются:

- обеспечение бесперебойного и безопасного функционирования ИС;

- обнаружение и устранение угроз ИБ;

- внедрение политик и процедур;

- обучение персонала информационной безопасности и информирование об ответственности за правонарушения в сфере ИБ;

- реагирование на инциденты;

- регулярный аудит для обнаружения и устранения слабых мест в системе.

Выгода для бизнеса при внедрении комплексной системы защиты информации

Внедрение КСЗИ увеличивает уровень защиты ценной корпоративной информации, повышает доверие клиентов и партнеров, обеспечивает соблюдение законодательства и нормативных требований. Также система помогает предотвратить финансовые потери, связанные с утечкой сведений, и увеличивает эффективность бизнес-процессов благодаря улучшенному управлению информационными ресурсами. А понимание принципов оценки эффективности СЗИ помогает выбрать подходящую систему для конкретной компании или предприятия.

Staffcop Enterprise – система расследования инцидентов внутренней безопасности позволяет получить информацию об инциденте в два клика. Она объединяет два компонента:

- служба-агент собирает, передает и сохраняет данные;

- сервер собирает, анализирует, обрабатывает, визуализирует и ищет информацию.

У системы большой набор функций и гибкие настройки.

Функции КСЗИ по обеспечению информационной безопасности и варианты реализации

Функции КСЗИ по обеспечению информационной безопасности могут быть разделены на следующие ключевые области:

- профилактика: разработка и внедрение политик и процедур безопасности, обучение персонала, а также использование технических средств защиты для предотвращения угроз;

- обнаружение инцидентов в режиме реального времени;

- реагирование: когда инцидент безопасности обнаружен, КЗСИ способна реагировать на него, минимизировать потенциальный ущерб и восстановить нормальное функционирование системы;

- восстановление: после инцидента система помогает восстановить потерянную или поврежденную информацию и вернуться к нормальной работе;

- мониторинг и аудит: предоставляет инструменты для мониторинга и аудита эффективности мер безопасности, позволяя своевременно обнаруживать и устранять слабые места.

Модули КСЗИ

Для осуществления возложенных на КСЗИ функций могут быть использованы различные модули:

- DLP (Data Loss Prevention) – контроль каналов / потоков передачи, классификация конфиденциальной информации, выявление и предотвращение утечек критичных данных;

- IDS (Intrusion Detection System) / IPS (Intrusion Prevention System) – средство обнаружения / предотвращения кибер-вторжений;

- SIEM (Security information and event management) – управление информацией и событиями безопасности;

- АРМ – автоматизированные рабочие места. АРМ объединяет всю необходимую программную среду сотрудника и обеспечивает регистрацию, учет, целостность и передачу данных;

- IDM (Identity management) – программный комплекс корпоративного уровня. Объединяет методы, технологии и практики, чтобы управлять учетными данными пользователей, системами контроля, включая СКУД, и т. д.

Компания может разработать систему защиты данных самостоятельно, используя внутренние ресурсы или воспользоваться готовым решением, третий вариант – комбинация этих подходов. Выбор варианта зависит от специфики организации, ее ресурсов, требований к безопасности и регулятивных требований.

Этапы внедрения и разработки

Внедрение и проектирование комплексной системы защиты информации связано со сложностями, решение которых может отразиться на дальнейшей эффективности СЗИ. Это могут быть:

- технические проблемы;

- недоверие со стороны персонала;

- недостаток обучения;

- нехватка ресурсов;

- недостаточная осведомленность в юридических вопросах.

После проведения необходимых мероприятий по урегулированию вышеописанных проблем, приступают к основным этапам разработки и внедрения системы:

- определяют требования к СЗИ;

- разрабатывают концепцию защиты информации;

- разрабатывают и согласовывают техническое задание на создание СЗИ;

- разрабатывают проект СЗИ;

- реализовывают проект;

- проводят испытания;

- внедряют СЗИ;

- обучают пользователей;

- осуществляют поддержку и сопровождение.

Для запуска Staffcop Enterprise требуется минимум усилий и ресурсов. Развертывание пилотного проекта обычно занимает не больше одного дня. Сразу после этого вы сможете оценить весь функционал системы: мониторинг угроз ИБ, контроль за компьютерами и сотрудниками, ограничение доступа и своевременные блокировки для пресечения утечек данных, быстрое расследование инцидентов. У системы широкий потенциал, охватывающий множество функций, которые обеспечивают стабильную и безопасную работу вашей компании.

Как оценить эффективность КЗСИ

Выбор показателей эффективности (ПЭ) и критериев оптимальности (КО) КСЗИ зависит от целей и задач системы в каждой отдельной компании. В общем случае оценка эффективности КСЗИ проводится по пяти показателям:

- количество успешно предотвращенных инцидентов;

- время реакции на обнаруженные угрозы и время восстановления после инцидентов;

- уровень соответствия системы установленным стандартам и политикам безопасности;

- уровень удовлетворенности пользователей СЗИ;

- соотношение затрат на систему защиты информации к полученной от ее использования выгоде.

Также к критериям оптимальности КСЗИ можно отнести такие факторы, как минимизация рисков утечки, повреждения или утраты информации, повышение степени защиты информации при минимальных затратах, соблюдение стандартов и требований законодательства, гибкость и адаптивность к изменяющимся условиям и угрозам.

Оценивают эффективность КСЗИ на стадии ее разработки и во время использования. Есть три подхода оценивания — классический, официальный и экспериментальный.

В классическом эффективность определяют с помощью ПЭ, используя совокупность КО. Эти значения можно получить моделированием или вычислением по реальной КС. Этот подход имеет ограничения из-за неопределенности исходных данных, сложностей, которые возникают при формализации процессов и из-за отсутствия универсальных методов расчета эффективности и выбора критериев.

При официальном подходе организации опираются на политику безопасности IT, установленную государством. Она основывается на законах и регуляциях. Требования определяют список механизмов защиты информации, которые нужны для соответствия КС одному из семи классов защиты. С помощью этих документов можно проверить, насколько хорошо работает КСЗИ.

Важно!

Вопросы сетевой безопасности регулируются следующими документами: ПП РФ от 01.11.2012 № 1119 «Об утверждении требований к защите персональных данных при их обработке в информационных системах персональных данных», ФЗ от 27.07.2006 № 149-ФЗ «Об информации, информационных технологиях и о защите информации», ГОСТ Р51583-2014 - “Защита информации. Порядок создания автоматизированных систем в защищенном исполнении. Общие положения”.

Преимущество таких классификаторов в простоте использования. Но минус в том, что они не определяют качественные характеристики конкретного механизма, а только подтверждают его наличие или отсутствие в соответствии с классом защиты.

При экспериментальном подходе специалисты выступают в роли злоумышленников и пытаются взломать систему. Задача службы безопасности – обновить или изменить механизмы защиты в системе до того, как «злоумышленники» смогут их преодолеть.

Комплексные системы защиты информации (КСЗИ) – неотъемлемая часть ИБ, и внедрение КСЗИ — важный шаг для любой организации, компании или бизнеса, стремящихся сохранить конфиденциальность и целостность своих данных. КСЗИ помогает предотвратить потерю или утечку информации, защищает организацию от юридического риска, связанного с нарушением законодательства. Инвестиции в оборудование и обучение персонала по внедрению КСЗИ будут целесообразным шагом для любого предприятия и бизнеса, которые заботятся о своей информационной безопасности.

Наши возможности:

- Предотвращение рисков утечки информации и потери данных.

- Минимизация рисков, связанных с удаленной работой.

- Контроль за дисциплиной сотрудников.

- Предупреждение опасных действий и мошеннических схем сотрудников.

- Контроль за периферийным оборудованием и ПО.

- Быстрое расследование инцидентов и сбор доказательной базы.

Мы предоставляем 15 дней на бесплатное тестирование. Оцените полный функционал Staffcop Enterprise прямо сейчас.